황범석 이글루시큐리티 PS팀 부장

[컴퓨터월드] 최근 북한이 6차 핵실험을 단행함에 따라 사드, ICBM 등의 군사 용어가 뉴스나 포털 사이트에 자주 등장하면서 많이 알려지고 있다. 사드(THAAD)란, 종말단계 고고도 지역 방위 체계를 뜻한다. 조금 더 쉽게 말하면, 날아오는 미사일이 떨어지기 전에 우리의 미사일로 요격하는 것인데 여러 공격용 미사일들 중 높게 날아오는 미사일을 대상으로 하는 방어체계이다.

ICBM(대륙간 탄도 미사일)은 핵무기의 주요 운반체로서 핵단두를 탑재한 채 수천~수만km를 날아가 대륙에서 다른 대륙까지 공격할 수 있는 미사일을 지칭한다. 그렇다면 이러한 ‘핵’, ‘사드’, ‘ICBM’과 같은 군사 용어가 과연 사이버 보안과 어떠한 연관이 있을까?

사이버 보안에서 사이버 안보 시대로

이제 사이버 보안의 시대는 가고 사이버 안보의 시대가 왔다. 공격의 대상이 전력, 교통, 금융 등 국민의 생명과 재산 또는 사회 경제에 중대한 영향을 미칠 수 있는 국가기반시설로까지 확대되면서 사이버 테러의 양상을 띠게 되었기 때문이다.

사이버 보안은 정보 시스템, 데이터를 지키는 다소 좁은 개념임에 반해, 사이버 안보는 컴퓨터와 인터넷상의 사이버 공간을 주권이 미치는 곳으로 여기고 국가적인 차원에서 대응 및 보호해나가는 것을 뜻한다. 그리고 국방의 측면에서 사이버 안보의 중요성이 계속해서 강조되고 있다.

이러한 상황에서 군사 용어가 사이버 보안 분야 속에 섞여 쓰이게 된 것은 어떻게 보면 지극히 자연스러운 현상이라고 할 수 있다. 대표적인 사례로 킬체인(Kill Chain)을 들 수 있는데, 킬체인(Kill Chain)이란 적군이 핵, 미사일 등을 발사하기 이전에 우리 군이 원점을 탐지해 선제 타격한다는 개념으로 탐지, 확인, 추적, 조준, 교전, 평가 등 총 6단계로 구성된 공격 형태의 방위 시스템을 지칭한다.

그리고 이러한 개념을 사이버 보안 분야에 적용한 게 바로 사이버킬체인(Cyber Kill Chain)이다. 여기에서는 사이버킬체인(Cyber Kill Chain)에 대한 전략을 살펴보고 이 전략을 통합보안관제시스템(SIEM)에 어떻게 활용될 수 있는지를 알아본다.

사이버킬체인(Cyber Kill Chain)이란?

사이버킬체인이란 군사용어 킬체인에서 비롯되어 생성된 용어로, 사이버 공격을 방어하기 위한 적극적인 방어 전략이다. 여러 공격 단계들 중 일부를 무력화 또는 지연시켜 공격의 효율성을 낮추고 피해를 최소화하는데 그 목적이 있다.

프로세스상에 따른 대응이기 때문에 공격자가 지속적으로 특정 대상을 노리는 APT(지능형 지속 공격)를 설명하는데 자주 언급되기도 한다. 다양한 사이버 공격 중 APT공격을 분석해보면 일반적으로 아래의5가지 단계를 거치게 된다. 따라서 사이버 공격을 각 단계별로 분석해 각 단계에서 발생하는 위협 요소를 파악하고 대응한다면 모든 공격을 막을 수는 없지만 피해를 최소화 할 수 있다.

한 마디로 발생하는 모든 사이버 공격을 100% 막아내는 것은 어렵기 때문에 공격자의 입장에 서서 공격의 절차를 파악 및 분석해 위협요소를 단계별로 제거해 나가 피해를 최소화하는 일련의 활동인 것이다.

앞서 언급했던 것과 같이 사이버킬체인은 크게 ▲정찰(Reconnaissance) ▲무기화 및 전달(Weaponization and Delivery) ▲익스플로잇/설치(Exploit and Installation) ▲명령 및 제어(Command and Control) ▲행동 및 탈출(Action and exfiltration)이라는 5단계로 구성된다. 그리고 이 5단계는 방어자의 입장에서 공격 전(before)과 공격 후(after)로 나눌 수 있으며 공격 전(before)단계에서 체인을 끊어내는 게 이 전략의 목표라고 할 수 있다.

록히드마틴의 사이버킬체인 모델

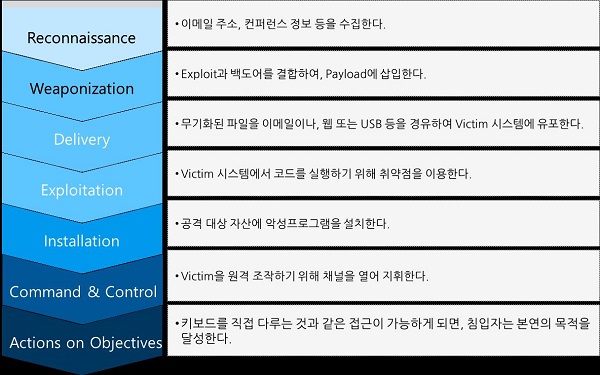

사이버 보안 분야에서 킬체인이란 용어를 처음 사용한 것은 미국 군수업체인 록히드마틴으로 ▲정찰(Reconnaissance) ▲공격코드 제작(Weaponization) ▲전달(Delivery) ▲취약점 공격(Exploitation) ▲설치(Installation) ▲명령 및 제어(Command and Control) ▲목표시스템 장악(Actions on objectives)의 7가지 단계로 이를 설명하고 있다.

록히드마틴은 사이버 공격이 계획된 하나의 절차에 따라 시행된다는 점을 인지하고 공격의 시작부터 종단까지의 통합된 프로세스를 보여주는 사이버킬체인 모델을 제시했다. 그리고 이 모델에 따라 공격 단계가 심화되기 전 다음 단계의 대응 조치를 취하거나, 여러 단계들 중 한 단계의 시행을 사전에 막는 등의 방어를 해나간다면, 우리는 공격자의 어떠한 반복적이고 변칙적인 시도도 미리 대비할 수 있을 것이다.

사이버킬체인의 한계

그러나 최근 통합보안관제솔루션 운영자들은 사이버킬체인 모델을 통합보안관제솔루션에 적용하는데 한계가 있다는 지적을 하는 경우가 많다. 그들은 사이버킬체인 전략을 성공적으로 구축하기 위해서는 방화벽, IPS, VMS 중심의 기존 네트워크 보안 장비와 엔드포인트의 시그니쳐 기반 탐지로 한정하지 말고, TI(침해위협정보), 네트워크 패킷, 엔드포인트 행위 분석 등 내부자 공격에 대비한 개념을 추가적으로 적용시킬 필요가 있다고 말한다.

SIEM을 활용한 사이버킬체인 전략

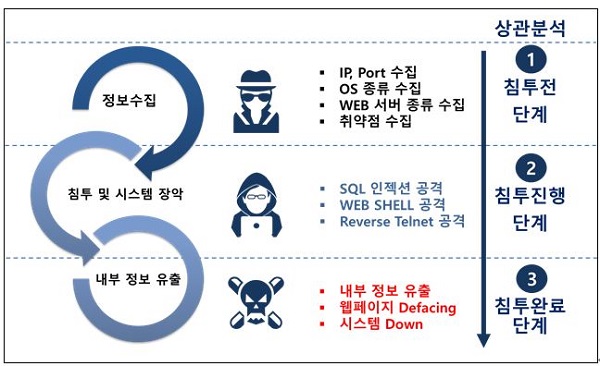

아래의 그림은 웹 해킹에 대한 기본적인 상관분석 시나리오 작성 예시이다. 최초 침투 전 단계부터 침투 진행과 침투 완료 단계까지, 공격의 절차를 시간의 흐름에 따라 나열해 공격자의 행위를 쉽고 빠르게 탐지하고ž대응할 수 있다.

-기본적인 단계별 상관분석 시나리오

-사이버킬체인(Cyber Kill Chain) 전략을 활용한 단계별 상관분석 시나리오

앞서 소개한 바와 같이 일반적인 단계별 상관분석 시나리오는 공격을 탐지하고ž대응하는 방어자가 공격자의 입장에 서서 그의 행위를 예측하며 작성하게 된다. 이때 변수가 발생하게 되는데, 최근 들어 단계별 진행 상황에서 공격자가 행동하는 시간과 시도하는 악성코드 및 취약점 침투(exploit) 등의 공격에 변화가 잦아진 것이다.

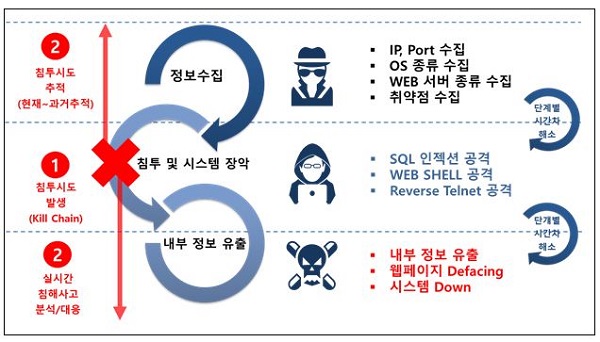

아래의 그림은 웹 해킹에 대한 사이버킬체인 전략을 활용한 상관분석 시나리오 작성 예시이다.

기본적인 전략은 다음과 같다. 먼저 공격 단계를 킬체인의 기본 5단계가 아닌 공격 전(before)과 후(after)의 두 단계로 나눈다. 그리고 실제 방어자 입장에서 피해가 이뤄지기 전인 정보 수집 단계보다 침투 시도 단계를 타겟으로 하여 그 시도를 추적해 공격 체인을 끊어내는 것이다. 즉, 공격자가 침투 완료까지 다다르지 못하도록 하여 공격에 대한 피해를 최소화하는 방안이라고 할 수 있다.

이와 같은 전략을 세우게 되면 시간의 흐름을 역으로 하여 정보수집 단계의 경우도 단순 정보 수집을 위한 스캔인지, APT 또는 웹 해킹을 통한 실제 침투를 위한 정보 수집인지를 구별해낼 수 있다. 또 정보 수집 단계의 연관성을 통해 공격자의 의도나 목표를 쉽게 파악할 수 있다. 위의 사이버킬체인 전략을 활용, SIEM에서의 단계별 상관분석은 아래와 같이 설정 할 수 있다.

공격자가 DB해킹을 통해 개인정보를 획득하고 외부로 유출한다는 시나리오를 가정해 보자. 1~2단계는 실제 개인정보를 취득하기 전 단계이고, 3~4단계는 개인정보를 추출하여 유출하는 단계이다. 즉, 1~2단계는 침해 발생 전이며 3~4단계는 침해가 이루어져 완료가 된 시점으로 표현할 수 있다. 위의 시나리오에 사이버킬체인 개념을 도입할 경우 실제 침해가 이뤄지기 전에 공격의 시도를 발견함으로써 체인을 끊어내 피해를 최소화시키는 전략을 만들어낼 수 있다.

위협 사냥 기술을 활용한 사이버킬체인의 전략 예시

사이버킬체인은 공격 절차, 단계에 따른 대응 및 방어 전략이기 때문에 하나의 목표를 정한 후 지속적으로 장기간 공격을 시행하는 APT(지능형 지속 공격)를 설명할 때 자주 함께 언급된다.

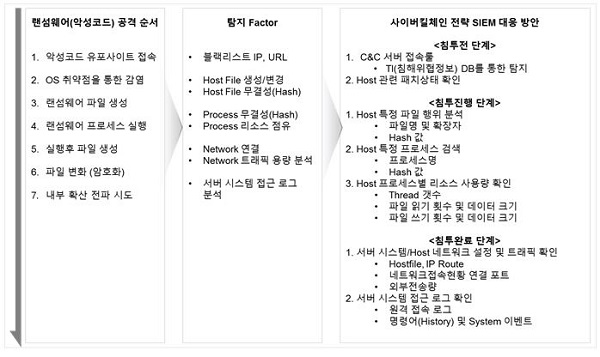

기본 APT 공격은 최초 정찰, 초기 침투, 거점 확보, 권한 상승, 내부 정찰, 목적 달성 등 6단계로 이루어져 있지만 실제 악성코드나 취약점 침투(Exploit)의 변종 및 알려지지 않은 공격(Unknown Attack) 발생 시 추가 단계가 생겨날 수 있다.

특히, 사이버킬체인 전략의 한계에서 언급했듯이 정찰, 초기 침투, 거점 확보까지의 단계는 FW, IPS, VMS의 영역이지만 권한 상승, 내부 정찰, 연결 유지, 내부 확산의 단계는 실제 내부망에서 이루어지기 때문에 탐지ž차단하기에 기능적인 한계가 존재한다. 따라서 이러한 한계를 보완하기 위해 사이버킬체인 기술과 Threat Hunting 기술을 결합한 다음의 모델이 제시된다.

최근 차세대 보안 관제 기술을 논하면서 자주 나오는 개념 중 하나로 위협 사냥(Threat Hunting)을 들 수 있다. 위협 사냥(Threat Hunting)은 보안 시스템을 우회하여 내부 네트워크에 침투한 위협을 식별해 내기 위해 사용되는 기술/기법/절차를 통칭한다.

수동적인 이벤트 모니터링 및 분석과는 다르게, 위협을 식별하고자 하는 적극적인 의지를 가지고 수행하는 활동으로 다양한 분석 방법이 동원되며 특정 시기에 한 두 차례 이뤄지는 이벤트성이 아닌 지속적으로 꾸준히 수행되는 작업이다.

위협 사냥(Threat Hunting) 기술의 핵심은 실제 공격자 입장에서 대상에 대한 공격 행위를 능동적으로 탐지하기 위해 행위 기반 탐지기법을 활용하는 것인데 이에 사이버킬체인 전략이 적용된 단계별 상관 분석을 결합하게 된다면 APT공격 탐지ž대응 시 거점 확보 단계부터 권한 상승, 내부 정찰과 같은 실제 내부 침투 단계까지, 알려지지 않은 공격에 대해 보다 능동적인 대응을 해나갈 수 있을 것이다.

알려지지 않은 공격에 대한 새로운 전략과 보안관제기술을 활용한 통합적인 보안관제시스템 구현 필요

오늘날의 보안 담당자는 통합보안관제시스템(SIEM)을 활용하여 다양한 탐지‧대응 시나리오를 생성하고 이를 통해 사이버 공격에 대한 대응을 해나가고 있다. 기본적인 실시간 보안관제를 위해 각각의 보안 시스템별 단일경보를 적용하여 탐지, 초동 대응, 분석, 검증, 대응, 정보 공유의 프로세스를 따르고 있으나 실상 이러한 일련의 절차는 알려진 공격에 대해서만 유효하다. 기존의 보편적인 시스템과 프로세스로는 날로 진화해가는 악성코드, 취약점 공격(Exploit), 사회공학적 공격 등의 알려지지 않은 공격에 대응하기 어렵다.

이에 통합보안관제시스템(SIEM)을 활용해 알려지지 않은 공격에 대응하는 최적의 방안으로 사이버킬체인 전략이 대두하게 되었다. 그러나 사이버킬체인도 공격 유형별로 다르게 적용되어야 하기 때문에 Threat Hunting 등의 차세대 보안 관제 기술을 접목시켜 보다 확대, 발전시키는 방향으로 나아가야 할 것이다.

인공지능, 사물 인터넷, 빅데이터 등 여러 첨단기술들이 융합되고 모든 것이 연결되는 4차 산업 혁명이 도래함에 따라 이에 대비한 새로운 보안 전략들이 끊임없이 요구되고 있다.

AI(인공지능), TI(외부위협정보), IOC(침해지표, DPI, EDR), 자산/SW취약점을 통합하는 차세대 통합보안관제시스템(SIEM) 구현을 통해 만반의 대비를 갖춰 나가야 할 것이다.