코마스 ‘파이어아이’

[아이티데일리] 지난 3.20 전산대란과 6.25 사이버테러 등을 겪으며 APT(Advanced Persistent Threat, 지능형 지속가능 위협) 공격은 많은 사람들에게 알려졌다. 그러나 특정 대상만을 목표로 그에 맞춘 공격 툴과 제로데이 취약점, 루트킷 등 다양한 기술로 침투하며, 보안 탐지를 회피하기 위해 잠복한 상태에서 지속적으로 공격을 가하기 때문에 알고 있어도 막기가 쉽지 않다. 특히 APT 공격은 충분한 자금력과 기술 인력이 동원된 것으로, 한 번 당하면 그 피해 규모는 지난 3.20 전산대란 때처럼 국가적인 혼란을 불러일으킬 정도로 치명적이다.

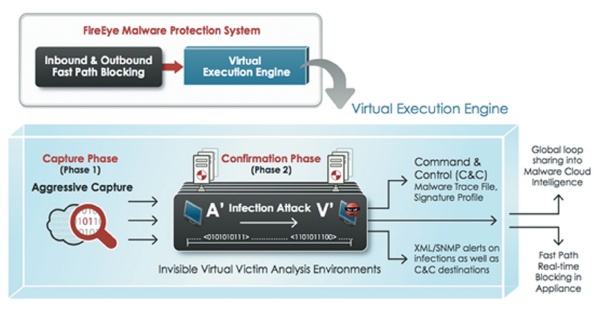

공격자는 아무런 피해가 없는 반면 공격 대상자는 피해가 크다는 특성상 사전 방어가 중요하다. 따라서 이런 APT 공격을 막기 위한 솔루션이 최근 각광받고 있다. 지난해 코마스와 손잡고 국내 시장에 본격 진출한 파이어아이(FireEye)도 뛰어난 APT 방어 솔루션을 공급하며 국내 입지를 다져가고 있다. 파이어아이 APT 방어 솔루션에 대해 알아본다.

사이버 범죄, 더욱 지능화되다

오늘날 사이버 범죄는 흐르는 물처럼 장애물을 돌아 쉽게 이동한다. 정부나 기업들이 데이터 및 엔드포인트에 대한 규제로 더욱 강력한 정책 및 시그니처 기반 보호 기능들을 구현했기 때문에, 정교한 범죄 조직들은 지능적인 표적 공격을 사용하여 지적 재산 및 기타 네트워크상의 자산 탈취를 목적으로 자신들의 전술을 변화시켰다.

불특정 다수를 공격 대상으로 하던 악성코드를 대체하는 지능적인 표적 공격은 개인화되어 지속적으로 이루어지고 있다. 위협은 목표를 가지고 동적으로 변화하며 제로데이 공격의 성격을 갖고 있다. 이렇게 조심스럽게 다단계로 이루어지는 공격은 시그니처와 이상 동작 또는 평판에 의한 알려진 패턴에 의존하는 방화벽 및 차세대 방화벽, IPS, 안티바이러스(AV) 및 웹 게이트웨이를 지나갈 때에는 악의가 없는 것처럼 보인다.

그러나 일단 내부에 들어오면 지능적인 악성 코드는 공격자의 콜백 서버와 연결하여 데이터를 훔치고, 측면으로 네트워크 파일 공유에 퍼져나가 정찰을 수행하며, 공격자가 공격을 개시할 때까지 상주하게 된다. 보안의 중요성을 인식하는 기업 및 정부는 기존의 보안 솔루션들이 허점으로 가지고 있는 이러한 지능적인 표적 공격을 방어하고 여러 요소가 혼합되어 있는 웹, 이메일 및 파일 기반 위협에 대항하기 위해 고심하고 있다.

<이하 상세 내용은 컴퓨터월드 10월 호 참조>